Kazalo:

- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:40.

3. Kaj je Šest zavoda SANS - korak postopka obravnave incidentov ? Priprava, identifikacija, zadrževanje, izkoreninjenje, okrevanje in pridobljena lekcija.

Kakšnih je šest korakov v metodologiji odzivanja na incidente?

Deuble pravi šest stopenj od odziv na incident ki bi jih morali poznati, so priprava, identifikacija, zadrževanje, izkoreninjenje, okrevanje in pridobljene izkušnje.

Lahko se tudi vprašamo, kakšen je postopek odzivanja na incident? Odziv na incident je organiziran pristop k obravnavanju in obvladovanju posledic kršitve varnosti ali kibernetskega napada, znan tudi kot IT nezgoda , računalnik nezgoda ali varnost nezgoda . Cilj je obravnavati situacijo na način, ki omejuje škodo ter skrajša čas in stroške okrevanja.

V zvezi s tem je po vrstnem redu pet korakov odzivanja na incident?

Pet korakov odzivanja na incidente

- Priprava. Priprava je ključ do učinkovitega odzivanja na incident.

- Odkrivanje in poročanje. Poudarek te faze je spremljanje varnostnih dogodkov za odkrivanje, opozarjanje in poročanje o morebitnih varnostnih incidentih.

- Triaža in analiza.

- Zadrževanje in nevtralizacija.

- Dejavnost po incidentu.

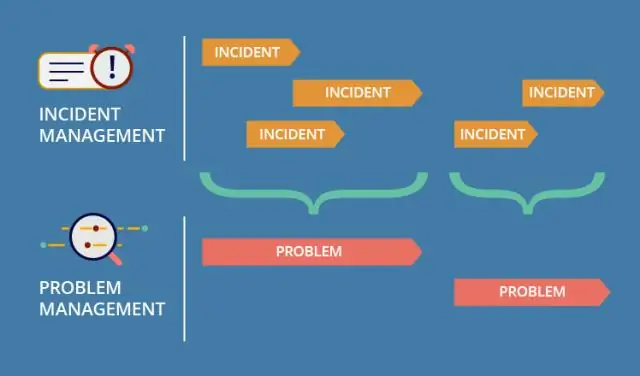

Kakšni so koraki obvladovanja incidentov?

ITIL priporoča, da postopek upravljanja incidentov sledi tem korakom:

- Identifikacija incidenta.

- Beleženje incidentov.

- Kategorizacija incidenta.

- Prednosti incidentov.

- Odziv na incident. Začetna diagnoza. Stopnjevanje incidentov. Preiskava in diagnoza. Rešitev in okrevanje. Zaprtje incidenta.

Priporočena:

Kakšna je razlika med upravljanjem incidentov in upravljanjem večjih incidentov?

Torej MI pomeni spoznanje, da ga normalno obvladovanje incidentov in problemov ne bo zmanjšalo. Večji incident je razglasitev izrednega stanja. Velik incident je na sredini med običajnim incidentom in katastrofo (kjer se začne proces upravljanja neprekinjenosti IT storitev)

Kakšen je postopek definiranja dveh ali več metod znotraj istega razreda, ki imajo isto ime, vendar različno deklaracijo parametrov?

Preobremenitev metode Podpis metode ni sestavljen iz njenega vrnjenega tipa niti iz vidnosti niti izjem, ki jih lahko vrže. Praksa definiranja dveh ali več metod znotraj istega razreda, ki imajo isto ime, vendar imajo različne parametre, se imenuje metode preobremenitve

Kakšen je postopek po korakih za ustvarjanje digitalnega podpisa?

Kako ustvariti digitalni podpis. 1. korak: postavite svoj podpis na belo knjigo. 2. korak: posnemite lepo fotografijo svojega podpisa. 3. korak: Odprite fotografijo z GIMP in prilagodite ravni, kot je prikazano na sliki. 4. korak: Prilagodite kontrast, kot je prikazano na sliki. 5. korak: Očistite okoli svojega podpisa z orodjem Eraser Tool. 6. korak: pretvorite belo barvo v alfa

Kakšen je postopek penetracijskega testiranja?

To je postopek za odkrivanje varnostnih ranljivosti v aplikaciji z vrednotenjem sistema ali omrežja z različnimi zlonamernimi tehnikami. Ko je ranljivost identificirana, se uporablja za izkoriščanje sistema za dostop do občutljivih informacij

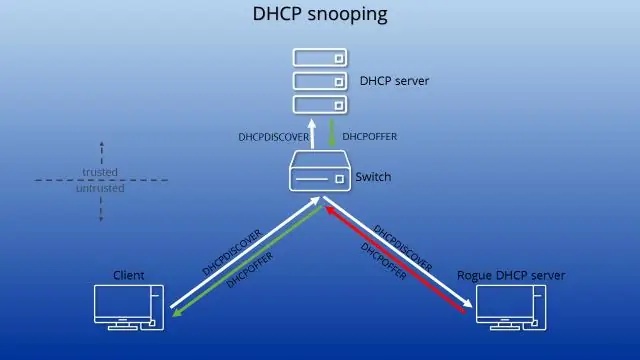

Kakšen je pravilen vrstni red za postopek DHCP?

Kakšen je pravilen vrstni red za postopek DHCP?1- Ponudba, Odkrij, Potrdi, Zahteva (ODAR). 2- Odkrijte, Ponudite, Zahtevajte, Potrdite (DORA). 3- Zahteva, ponudba, odkrivanje, potrditev (RODA)