- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-06-01 05:11.

To je proces prepoznati varnostne ranljivosti v aplikaciji z ocenjevanjem sistema ali omrežja z različnimi zlonamernimi tehnikami. Ko je ranljivost identificirana, se uporablja za izkoriščanje sistema za dostop do občutljivih informacij.

Torej, kaj vključuje testiranje penetracije?

Testiranje penetracije , imenovan tudi testiranje s peresom ali etično hekanje, je praksa testiranje računalniški sistem, omrežje ali spletno aplikacijo za iskanje varnost ranljivosti, ki bi jih napadalec lahko izkoristil. Glavni cilj oz penetracijski test je identificirati varnost slabosti.

Poleg zgoraj, kaj je penetracijsko testiranje s primerom? Primeri od Testiranje penetracije Orodja NMap- To orodje se uporablja za skeniranje vrat, identifikacijo OS, sledenje poti in skeniranje ranljivosti. Nessus - To je tradicionalno orodje za ranljivosti, ki temelji na omrežju. Pass-The-Hash - To orodje se uporablja predvsem za razbijanje gesla.

Lahko se tudi vprašamo, kakšni so koraki pri testiranju penetracije?

7 faz oz penetracijsko testiranje so: ukrepi pred sodelovanjem, izvidovanje, modeliranje groženj in identifikacija ranljivosti, izkoriščanje, naknadno izkoriščanje, poročanje ter reševanje in ponovno testiranje . Morda ste slišali različne faze ali uporabite svoj pristop, uporabljam te, ker se mi zdijo učinkovite.

Koliko časa traja penetracijski test?

1-3 tedne

Priporočena:

Kakšen je postopek definiranja dveh ali več metod znotraj istega razreda, ki imajo isto ime, vendar različno deklaracijo parametrov?

Preobremenitev metode Podpis metode ni sestavljen iz njenega vrnjenega tipa niti iz vidnosti niti izjem, ki jih lahko vrže. Praksa definiranja dveh ali več metod znotraj istega razreda, ki imajo isto ime, vendar imajo različne parametre, se imenuje metode preobremenitve

Kakšen je postopek po korakih za ustvarjanje digitalnega podpisa?

Kako ustvariti digitalni podpis. 1. korak: postavite svoj podpis na belo knjigo. 2. korak: posnemite lepo fotografijo svojega podpisa. 3. korak: Odprite fotografijo z GIMP in prilagodite ravni, kot je prikazano na sliki. 4. korak: Prilagodite kontrast, kot je prikazano na sliki. 5. korak: Očistite okoli svojega podpisa z orodjem Eraser Tool. 6. korak: pretvorite belo barvo v alfa

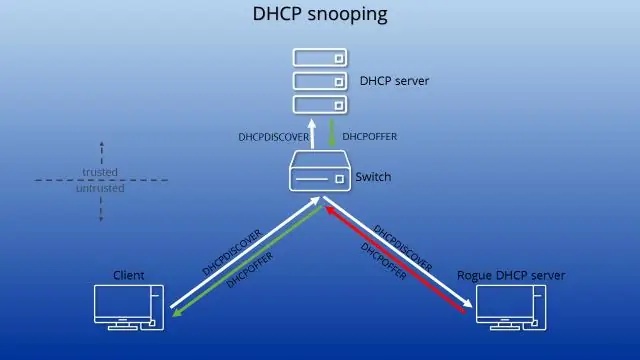

Kakšen je pravilen vrstni red za postopek DHCP?

Kakšen je pravilen vrstni red za postopek DHCP?1- Ponudba, Odkrij, Potrdi, Zahteva (ODAR). 2- Odkrijte, Ponudite, Zahtevajte, Potrdite (DORA). 3- Zahteva, ponudba, odkrivanje, potrditev (RODA)

Kakšen je postopek reševanja incidentov v šestih korakih inštituta SANS?

3. Kakšen je šeststopenjski postopek obravnave incidentov pri Zavodu SANS? Priprava, identifikacija, zadrževanje, izkoreninjenje, okrevanje in pridobljena lekcija

Kakšen je postopek upravljanja izdaje?

Kaj je proces upravljanja izdaje? Preprosto povedano, upravljanje izdaj je proces, ki vključuje upravljanje, načrtovanje, razporejanje in nadzor nad celotno gradnjo programske opreme v vsaki fazi in okolju, vključno s testiranjem in uvajanjem izdaj programske opreme