- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:39.

zaklepanje

Ob upoštevanju tega, kako Redis obravnava sočasnost?

Enonitni program zagotovo lahko zagotovi sočasnost na V/I ravni z uporabo V/I (de)multipleksnega mehanizma in zanke dogodkov (kar je Redis ima ). Vzporednost ima stroške: z več vtičnicami/več jedri, ki jih najdete na sodobni strojni opremi, je sinhronizacija med nitmi izjemno draga.

Ali je tudi politika pomnilnika, ki vrne napake, ko je dosežena omejitev pomnilnika in odjemalec poskuša izvesti ukaze, ki povzročijo večjo porabo pomnilnika? Ko je določena količina spomin je dosegli , je mogoče izbirati med različnimi vedenji, imenovanimi pravila . Redis lahko samo vrnite napake za ukazov to bi lahko posledično več pomnilnika biti uporabljeno , ali pa lahko odstrani nekatere stare podatke, da bi vrnitev nazaj na navedeno omejitev vsakič, ko se dodajo novi podatki.

Katera izmed naštetih je v zvezi s tem prednost cevovoda v Redisu?

Prednost cevovoda Glavni prednost od Redis cevovod pospešuje Redis izvedba. Drastično izboljša delovanje protokola zaradi hkratnega izvajanja več ukazov.

Ali je nit Redis varna?

Vnesite Redis GIL Na srečo je Salvatore Sanfilippo dodal revolucionarno spremembo tik ob ciljni črti Redis 4.0 in izdaja modulov API: Niti Varno Konteksti in globalna ključavnica. Ideja je preprosta. Medtem Redis še vedno ostaja enonavojen, modul lahko izvaja več niti.

Priporočena:

Kateri ukaz se uporablja za odstranitev poteka veljavnosti ključa v Redisu?

Redis Keys Commands Sr.No Ukaz in opis 10 Tipka PERSIST Odstrani potek ključa. 11 Tipka PTTL Pridobi preostali čas trajanja ključev v milisekundah. 12 Tipka TTL Pridobi preostali čas trajanja ključev. 13 RANDOMKEY Vrne naključni ključ iz Redis

Ali lahko robot izvaja več različnih nalog hkrati?

Na računalniku z operacijskim sistemom Windows Server (2008 R2 ali 2012 R2 ali 2016): isti proces lahko zaženete z vsemi roboti hkrati; z vsemi roboti lahko hkrati izvajate različne procese

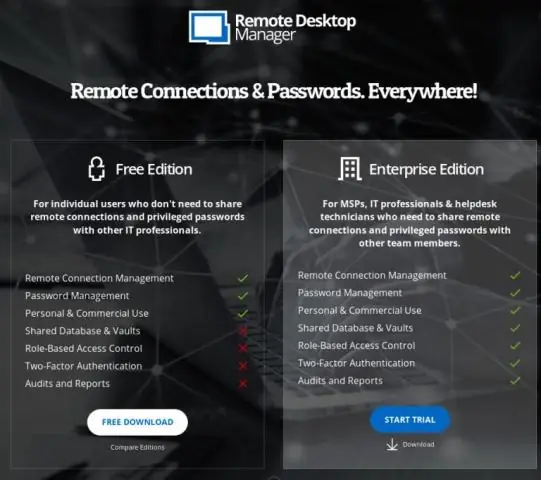

Kako se izvaja nadzor dostopa na podlagi vlog?

Nadzor dostopa na podlagi vlog prevzame privilegije, povezane z vsako vlogo v podjetju, in jih preslika neposredno v sisteme, ki se uporabljajo za dostop do virov IT. Če se pravilno izvaja, uporabnikom omogoča izvajanje dejavnosti – in to le tistih dejavnosti, ki jih dovoljuje njihova vloga

Kateri je protokol večkratnega dostopa za nadzor dostopa do kanalov?

9. Kateri od naštetega je protokol večkratnega dostopa za nadzor dostopa do kanala? Pojasnilo: V CSMA/CD se ukvarja z odkrivanjem trka po trku, medtem ko se CSMA/CA ukvarja s preprečevanjem trka. CSMA/CD je kratica za Carrier Sensing Multiple Access/Collision detection

Kateri je privzeti način obstojnosti v Redisu?

Posnetek. Posnetek Redis je najpreprostejši način obstojnosti Redis. Proizvaja trenutne posnetke nabora podatkov, ko so izpolnjeni določeni pogoji, na primer, če je bil prejšnji posnetek ustvarjen pred več kot 2 minutama in je že vsaj 100 novih zapisov, se ustvari nov posnetek