- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-06-01 05:11.

Vloga - nadzor dostopa na osnovi prevzame privilegije, povezane z vsakim vlogo v podjetju in jih preslika neposredno v sisteme, ki se uporabljajo za dostop do virov IT. Izvedeno uporabnikom omogoča izvajanje dejavnosti - in to le tistih dejavnosti, ki jih dovolijo vlogo.

Glede na to, kaj je nadzor dostopa na podlagi vlog Kako bi ga implementirali?

Vloga - nadzor dostopa na osnovi (RBAC) je način omejevanja omrežja na podlagi dostopa na vloge posameznih uporabnikov v podjetju. RBAC zaposlenim omogoča dostop pravice samo do informacij, ki jih potrebujejo narediti njihova delovna mesta in jim preprečuje dostopa informacije, ki se ne nanašajo nanje.

Podobno, kako izvajate RBAC? RBAC: 3 koraki za implementacijo

- Določite vire in storitve, ki jih nudite svojim uporabnikom (tj. e-pošta, CRM, skupne rabe datotek, CMS itd.)

- Ustvarite knjižnico vlog: povežite opise opravil z viri iz #1, ki jih vsaka funkcija potrebuje za dokončanje svojega opravila.

- Dodeli uporabnike določenim vlogam.

Kakšne so v zvezi s tem prednosti nadzora dostopa na podlagi vlog?

Podjetje prednosti vloge - vloga nadzora dostopa - nadzor dostopa na osnovi med drugim pokriva vlogo dovoljenja, uporabnik vloge , in se lahko uporablja za reševanje številnih potreb organizacij, od varnosti in skladnosti do učinkovitosti in stroškov nadzor.

Kaj je avtorizacija na podlagi vlog?

Vloga - pooblastilo na podlagi preverjanja so deklarativne - razvijalec jih vgradi v svojo kodo, proti krmilniku ali dejanju znotraj krmilnika, pri čemer navede vloge katerega član mora biti trenutni uporabnik za dostop do zahtevanega vira.

Priporočena:

Kaj je omogočiti oštevilčenje na podlagi dostopa?

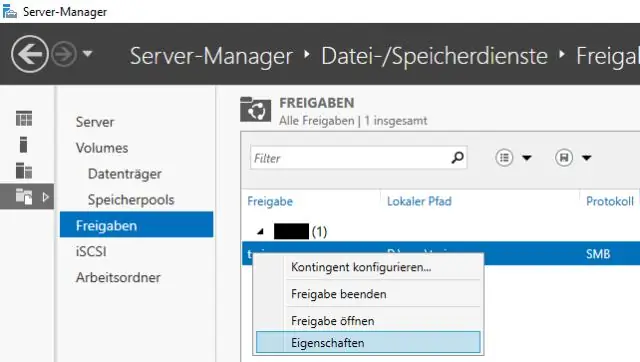

Naštevanje na podlagi dostopa. Access Based Enumeration (ABE) je funkcija Microsoft Windows (protokol SMB), ki uporabnikom omogoča ogled samo datotek in map, do katerih imajo dostop za branje, ko brskajo po vsebini na datotečnem strežniku

Katera direktiva izvaja kodo na podlagi pogoja?

Direktiva @if izvede nabor stavkov enkrat na podlagi logičnega izraza. Če po drugi strani želite stavke izvajati večkrat, vendar še vedno nadzorujete njihovo izvedbo na podlagi pogoja, lahko uporabite direktivo @while

Kako deluje preverjanje pristnosti na podlagi vlog?

Nadzor dostopa na podlagi vlog (RBAC) je metoda omejevanja dostopa do omrežja, ki temelji na vlogah posameznih uporabnikov v podjetju. RBAC zaposlenim omogoča pravice dostopa samo do informacij, ki jih potrebujejo za opravljanje svojega dela, in jim preprečuje dostop do informacij, ki se ne nanašajo nanje

Kateri je protokol večkratnega dostopa za nadzor dostopa do kanalov?

9. Kateri od naštetega je protokol večkratnega dostopa za nadzor dostopa do kanala? Pojasnilo: V CSMA/CD se ukvarja z odkrivanjem trka po trku, medtem ko se CSMA/CA ukvarja s preprečevanjem trka. CSMA/CD je kratica za Carrier Sensing Multiple Access/Collision detection

Kakšna je prednost nadzora dostopa na podlagi vlog?

Poslovne prednosti nadzora dostopa na podlagi vlog Nadzor dostopa na podlagi vlog med drugim zajema dovoljenja za vloge, uporabniške vloge in se lahko uporablja za reševanje številnih potreb organizacij, od varnosti in skladnosti, preko učinkovitosti in nadzora stroškov