- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:40.

Nekateri najučinkovitejši načini za zmanjšanje tveganja integritete podatkov vključujejo:

- Promovirajte kulturo Integriteta .

- Izvajati ukrepe za nadzor kakovosti.

- Ustvarite revizijsko sled.

- Razvijte zemljevide procesov za vse kritične podatke.

- Odpravite znane varnostne ranljivosti.

- Sledite življenjskemu ciklu razvoja programske opreme.

- Potrdite svoje računalniške sisteme.

Pozneje se lahko vprašamo tudi, kako lahko zaščitite integriteto podatkov?

Spremljanje integritete podatkov: načini za zaščito vaših podatkov

- Varnostne kopije. Morda najlažji način, da ohranite čisto kopijo vaših podatkov.

- Vzdrževanje. Vedno je dobro zagotoviti, da vaš medij za shranjevanje deluje tako, kot bi moral.

- revizija. Vsake toliko časa je vredno ročnega pregleda.

- Časovni žig. Približno tako preprosto, kot je.

- Omejite dostop.

- Digitalni podpisi.

- Ciklična preverjanja redundance.

- Soljenje.

Podobno, kaj je nadzor integritete? Nadzor integritete . Nadzor integritete so zasnovani za upravljanje celovitost podatkov, ki je temeljni sestavni del informacijske varnosti. V svoji najširši uporabi podatki celovitost ” se nanaša na natančnost in doslednost podatkov, shranjenih v bazi podatkov, podatkovnem skladišču, podatkovnem prodajnem mestu ali drugi konstrukciji.

Poleg tega, kako je mogoče rešiti težave z integriteto podatkov?

Nasveti za prepoznavanje in odpravljanje pomanjkljivosti integritete podatkov v vaši organizaciji

- Integrirajte upravljanje podatkov v svoj sistem kakovosti.

- Spoznajte 11. del.

- Posodobite svoj sistem kakovosti, ko se računalniški sistemi spremenijo.

- Izvedite analizo vrzeli za računalniške sisteme GxP.

- V svoje notranje revizije vključite ocene integritete podatkov.

Kateri so trije nadzori integritete podatkov?

Celovitost podatkov se običajno uveljavlja v sistemu baze podatkov z vrsto celovitost omejitve ali pravila. trije vrste celovitost omejitve so sestavni del relacijskega podatkov model: entiteta celovitost , referenčna celovitost in domeno celovitost . Entiteta celovitost zadeva koncept primarnega ključa.

Priporočena:

Ali Docker zmanjša zmogljivost?

Zmogljivost je ključnega pomena za vašo aplikacijo. Vendar Docker nalaga stroške zmogljivosti. Procesi, ki se izvajajo v vsebniku, ne bodo tako hitri kot tisti, ki se izvajajo v izvornem OS. Če želite iz svojega strežnika doseči najboljšo možno zmogljivost, se boste morda želeli izogniti Dockerju

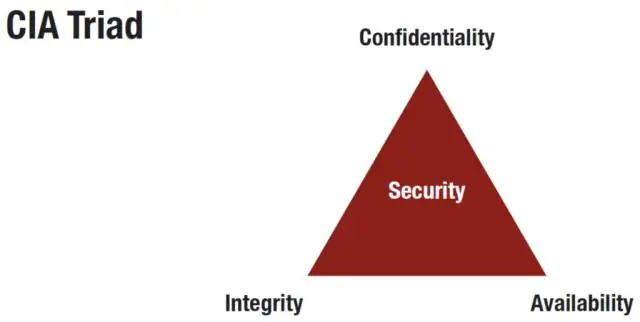

Kaj imata celovitost in razpoložljivost zaupnosti opraviti z varnostjo?

Zaupnost pomeni, da so podatki, predmeti in viri zaščiteni pred nepooblaščenim ogledom in drugim dostopom. Integriteta pomeni, da so podatki zaščiteni pred nepooblaščenimi spremembami, da se zagotovi njihova zanesljivost in pravilna. Razpoložljivost pomeni, da imajo pooblaščeni uporabniki dostop do sistemov in virov, ki jih potrebujejo

Kaj je referenčna celovitost v SQL Serverju?

Kot sistem za upravljanje relacijske baze podatkov (RDBMS) SQL Server uporablja omejitev referenčne celovitosti, da zagotovi, da podatki v eni tabeli kažejo na podatke v drugi tabeli – in ne kažejo na podatke, ki ne obstajajo. SQL Server uporablja omejitve, sprožilce, pravila in privzete vrednosti za uveljavljanje referenčne celovitosti

Koliko stanj informacij lahko predstavlja bajt?

Bajt lahko predstavlja 256 (28) različnih vrednosti, kot so nenegativna cela števila od 0 do 255 ali predznačena cela števila od −128 do 127

Kaj so omejitve celovitosti, ki pojasnjujejo referenčno celovitost ali omejitev tujega ključa?

Referenčna celovitost zahteva, da mora imeti tuji ključ ustrezen primarni ključ ali pa mora biti nič. Ta omejitev je podana med dvema tabelama (nadrejeno in podrejeno); vzdržuje korespondenco med vrsticami v teh tabelah. To pomeni, da mora biti sklic iz vrstice v eni tabeli na drugo tabelo veljaven