- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:40.

The Orodje za modeliranje groženj je temeljni element Microsoft Življenjski cikel razvoja varnosti (SDL). Arhitektom programske opreme omogoča, da zgodaj prepoznajo in ublažijo morebitne varnostne težave, ko jih je relativno enostavno in stroškovno učinkovito rešiti.

Podobno se lahko vprašate, kaj je namen modeliranja groženj?

Modeliranje nevarnosti je postopek za optimizacijo varnosti omrežja z identifikacijo ciljev in ranljivosti ter nato opredelitvijo protiukrepov za preprečevanje ali ublažitev učinkov, grožnje sistemu. Ključ do modeliranje groženj je določiti, kje je treba vložiti največ truda za ohranitev varnosti sistema.

kako izvajate model grožnje? Tukaj je 5 korakov za zaščito vašega sistema z modeliranjem groženj.

- 1. korak: Določite varnostne cilje.

- 2. korak: Prepoznajte sredstva in zunanje odvisnosti.

- 3. korak: določite območja zaupanja.

- 4. korak: Prepoznajte morebitne grožnje in ranljivosti.

- 5. korak: Dokumentirajte model grožnje.

Kaj je na ta način datoteka tm7?

Odgovori. Ko je ustvarjen začetni model grožnje za aplikacijo, bo ta objavljen v Microsoftovem orodju za modeliranje groženj mapa format (". tm7 " mapa razširitev) na isto skupno rabo omrežja VA, ki je bila uporabljena pred nalaganjem projektne dokumentacije.

Kaj je meja zaupanja pri modeliranju groženj?

Meja zaupanja je izraz v računalništvu in varnosti, ki se uporablja za opis a meja kjer programski podatki ali izvajanje spremenijo svojo raven " zaupanje ". A" meja zaupanja kršitev" se nanaša na ranljivost, kjer je računalniška programska oprema zaupanja podatki, ki niso bili potrjeni pred prečkanjem a meja.

Priporočena:

Kako izvajate modeliranje groženj?

Tukaj je 5 korakov za zaščito vašega sistema z modeliranjem groženj. 1. korak: Določite varnostne cilje. 2. korak: Prepoznajte sredstva in zunanje odvisnosti. 3. korak: določite območja zaupanja. 4. korak: Prepoznajte morebitne grožnje in ranljivosti. 5. korak: Dokumentirajte model grožnje

Kaj je modeliranje groženj v kibernetski varnosti?

Modeliranje groženj je postopek za optimizacijo omrežne varnosti z opredelitvijo ciljev in ranljivosti ter nato opredelitvijo protiukrepov za preprečevanje ali ublažitev učinkov groženj za sistem

Kateri so trije načini, na katere lahko ljudje začnejo z modeliranjem groženj?

Začeli boste z zelo preprostimi metodami, kot je vprašanje »kakšen je vaš model grožnje?« in razmišljanje o grožnjah. Ti lahko delajo za varnostnega strokovnjaka, lahko pa tudi za vas. Od tam boste spoznali tri strategije za modeliranje groženj: osredotočanje na sredstva, osredotočanje na napadalce in osredotočanje na programsko opremo

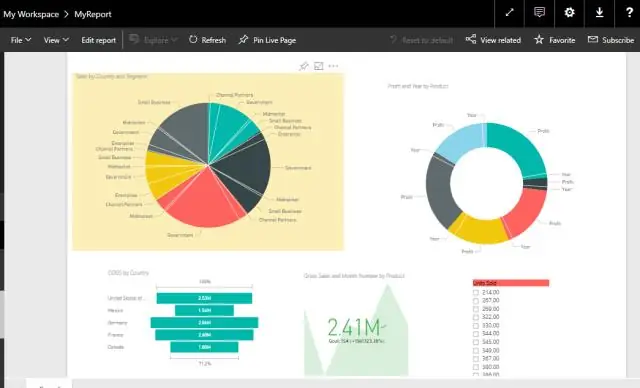

Ali je Power BI Microsoftovo orodje?

Microsoft Power BI je platforma za poslovno inteligenco, ki netehničnim poslovnim uporabnikom ponuja orodja za združevanje, analizo, vizualizacijo in skupno rabo podatkov. Uporabniki lahko prenesejo aplikacijo za Windows 10, imenovano Power BI Desktop, in domače mobilne aplikacije za naprave Windows, Android in iOS

Kaj je preprečevanje groženj Palo Alto?

Požarni zid naslednje generacije Palo Alto Networks ima edinstvene zmogljivosti za preprečevanje groženj, ki mu omogočajo zaščito vašega omrežja pred napadi kljub uporabi tehnik izogibanja, tuneliranja ali izogibanja. Threat Prevention vsebuje bolj poglobljene informacije o tem, kako zaščititi svoje omrežje pred grožnjami