- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:40.

Lahko se zgodi napačna varnostna konfiguracija na kateri koli ravni aplikacijskega sklada, vključno z omrežnimi storitvami, platformo, spletnim strežnikom, aplikacijskim strežnikom, bazo podatkov, ogrodji, kodo po meri in vnaprej nameščenimi navideznimi stroji, vsebniki ali shranjevanjem.

Poleg tega, kaj je varnostna napačna konfiguracija?

Varnostna napačna konfiguracija nastane, ko Varnost nastavitve so definirane, implementirane in vzdrževane kot privzete. dobro varnost zahteva a varno konfiguracijo, definirano in razporejeno za aplikacijo, spletni strežnik, strežnik baz podatkov in platformo.

Lahko se tudi vprašamo, kakšen je vpliv napačne varnostne konfiguracije? Varnostna napačna konfiguracija ranljivosti se lahko pojavijo, če je komponenta dovzetna za napade zaradi nezanesljive možnosti konfiguracije. Te ranljivosti se pogosto pojavijo zaradi nezanesljive privzete konfiguracije, slabo dokumentirane privzete konfiguracije ali slabo dokumentirane stranske učinki izbirne konfiguracije.

Ob upoštevanju tega, na kateri ravni lahko pride do težave z varnostno napačno konfiguracijo?

Lahko se zgodi napačna varnostna konfiguracija pri katerem koli ravni sklada aplikacij, vključno s platformo, spletnim strežnikom, aplikacijskim strežnikom, bazo podatkov in ogrodjem. Številne aplikacije imajo privzeto omogočene nepotrebne in nevarne funkcije, kot so funkcije za odpravljanje napak in QA.

Kaj je napad napačne konfiguracije?

Strežnik Napačna konfiguracija . Strežnik napadi napačne konfiguracije izkoristiti konfiguracijske slabosti, ki jih najdemo v spletnih in aplikacijskih strežnikih. Številni strežniki imajo nepotrebne privzete in vzorčne datoteke, vključno z aplikacijami, konfiguracijskimi datotekami, skripti in spletnimi stranmi. Strežniki lahko vključujejo dobro znane privzete račune in gesla.

Priporočena:

Ali lahko virus pride iz virtualnega stroja?

Da, virus iz gostitelja lahko okuži VM. Okuženi VM lahko znova okuži omrežje. Ko zaženete VM v premostitvenem načinu, deluje kot kateri koli drug računalnik, povezan v lokalnem omrežju. Vm torej potrebuje požarni zid in skener virusov kot vsak drug računalnik

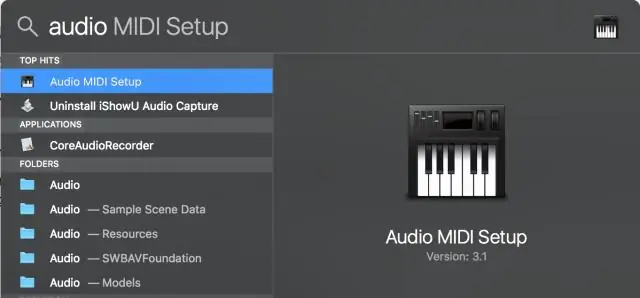

Kje je nastavitev Audio MIDI na Macu?

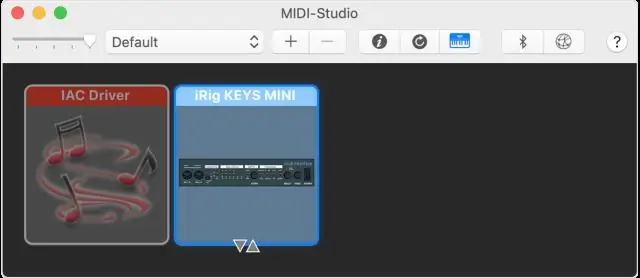

Odprite Spotlight tako, da pritisnete Command + preslednico ali kliknete povečevalno steklo v zgornjem desnem kotu namizja. Vnesite Audio MIDI Setup. Pritisnite Enter ali na seznamu izberite Audio MIDI Setup. Dve okni bi morali odpreti Avdio naprave in MIDI Studio

Kje je nastavitev IP Helper?

Konfiguriranje naslova pomočnika IP Vstopite v način globalne konfiguracije z izdajo ukaza configure terminal. naprava# konfiguriraj terminal. Vstopite v način konfiguracije vmesnika. Dodajte naslov pomočnika za strežnik. IP pomočnik privzeto ne posreduje odjemalskih zahtev za oddajanje strežniku v omrežju

Kje je nastavitev Audio MIDI?

Odprite Spotlight tako, da pritisnete Command + preslednico ali kliknete povečevalno steklo v zgornjem desnem kotu namizja. Vnesite Audio MIDI Setup. Pritisnite Enter ali na seznamu izberite Audio MIDI Setup. Dve okni bi morali odpreti Avdio naprave in MIDI Studio

Katero orodje lahko uporabite za odkrivanje ranljivosti ali nevarnih napačnih konfiguracij v svojih sistemih in omrežju?

Skener ranljivosti je orodje, ki bo skeniralo omrežje in sisteme in iskalo ranljivosti ali napačne konfiguracije, ki predstavljajo varnostno tveganje