- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:40.

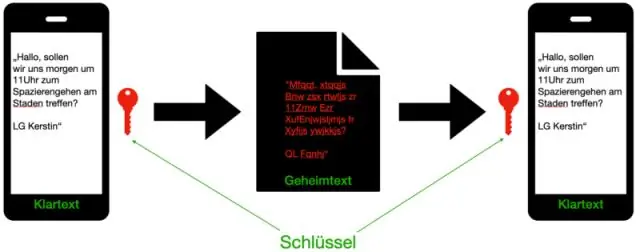

Kaj vrsta algoritmov zahteva, da si pošiljatelj in prejemnik izmenjata skrivni ključ, ki se uporablja za zagotavljanje zaupnosti sporočil ? Pojasnilo: simetrično uporabljajo algoritme enako ključ , a skrivni ključ , za šifriranje in dešifriranje podatkov. tole ključ je treba predhodno deliti, preden lahko pride do komunikacije.

Poleg tega, katera dva algoritma sta lahko del politike IPsec za zagotavljanje šifriranja in zgoščevanja za zaščito zanimivega prometa?

The IPsec okvir uporablja različne protokole in algoritmov do zagotoviti zaupnost podatkov, celovitost podatkov, preverjanje pristnosti in varna izmenjava ključev. Dva algoritma to lahko uporabiti znotraj an Pravilnik IPsec do zaščititi zanimiv promet so AES, kar je an šifriranje protokol in SHA, ki je a algoritem zgoščevanja.

Poleg tega, kateri algoritem lahko zagotovi zaupnost podatkov? Čeprav klasično šifriranje algoritmi zagotavljajo zaupnost podatkov , žal preprečujejo, da bi oblak deloval preko šifriranega podatkov . Očiten pristop lahko šifrirati vse podatkov z varnim šifriranjem algoritem kot je AES in ga shranite v oblak.

V zvezi s tem, kakšna je razlika med ASA IPv4 ACL in IOS ipv4 ACLS?

ASA ACL-ji so vedno poimenovani, medtem ko ACL-ji za iOS so vedno oštevilčene. Večkraten ASA ACL-ji se lahko uporabi na vmesniku v smer vstopa, medtem ko samo ena IOS ACL se lahko uporabi. ASA ACL-ji na koncu nimajo implicitnega zanikanja nobenega, medtem ko ACL-ji za iOS narediti.

Na katero storitev ali protokol se zanaša protokol Secure Copy Protocol, da zagotovi, da varne kopije prenašajo pooblaščeni uporabniki?

Protokol varnega kopiranja ( SCP ) je navajen varno kopirajte IOS slike in konfiguracijske datoteke na a SCP strežnik. Za izvedbo tega, SCP bo uporabite povezave SSH iz uporabnikov overjeno prek AAA.

Priporočena:

Kateri ključ se uporablja za šifriranje in dešifriranje sporočil?

Asimetrična kriptografija, znana tudi kot kriptografija z javnim ključem, uporablja javne in zasebne ključe za šifriranje in dešifriranje podatkov. Ključi so preprosto velika števila, ki so bila združena skupaj, vendar niso enaka (asimetrična). En ključ v paru lahko delite z vsemi; imenujemo ga javni ključ

Katere so 4 vrste marketinških e-poštnih sporočil?

4 vrste kvizov in ugank z vsebino e-poštnega trženja, ki jih morate imeti. Ljudje radi preizkušajo svoje znanje in pokažejo svojo inteligenco, zaradi česar je vsebina e-poštnega trženja, kot so uganke in kvizi, močan način za pritegnitev naročnikov. Interaktivni video. Video je močan del vsebine e-poštnega trženja. Ankete. GIF

Kaj pomeni neveljavno sporočilo prejemnik?

Kot vsak e-poštni račun ima lahko tudi ta občasno težave pri pošiljanju sporočil. Neveljavna napaka prejemnika pomeni, da vašega sporočila ni bilo mogoče uspešno dostaviti. Odvisno od vrste sporočila, ki ste ga pošiljali, lahko to pomeni, da je šlo nekaj narobe

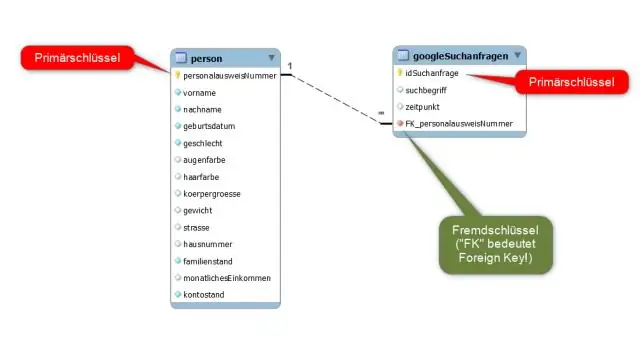

Kaj je primarni ključ sekundarni ključ in zunanji ključ?

Tuji ključ: Ali se primarni ključ pojavlja v eni tabeli (navzkrižno sklicuje se) v drugi tabeli. Sekundarni (ali alternativni) ključ: je katero koli polje v tabeli, ki ni izbrano za katero koli od zgornjih dveh vrst

Kako dobim svoj dostopni in skrivni ključ AWS?

Kliknite Moj račun, AWS Management Console Prijava v konzolo za upravljanje AWS. Vnesite e-poštni naslov računa. Vnesite geslo računa. Odprite nadzorno ploščo IAM. Nadzorna plošča IAM, Upravljanje varnostnih poverilnic. Kliknite Nadaljuj na varnostne poverilnice. Vaša stran z varnostnimi poverilnicami. Potrdite brisanje dostopnih ključev