- Avtor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:53.

- Nazadnje spremenjeno 2025-01-22 17:39.

Zasnovan je bil za več varno šifriranje kot zloglasno šibka Wired Equivalent Privacy (WEP), originalni WLAN varnost protokol. TKIP ali je način šifriranja uporablja v Wi-Fi Protected Access (WPA), ki je nadomestil WEP v izdelkih WLAN.

Podobno, kateri varnostni način Wi-Fi uporablja TKIP?

TKIP in AES sta dve različni vrsti šifriranja, ki ju lahko uporablja a Wi - Fi omrežje. TKIP je pravzaprav starejši šifrirni protokol, uveden z WPA, da bi nadomestil takrat zelo nevarno šifriranje WEP.

Podobno, katera metoda brezžičnega šifriranja je najbolj varna? WPA2

Podobno, katere so druge vrste zaščite brezžičnega šifriranja?

Najpogostejši tip je Wi-Fi varnost , ki vključuje Wired Equivalent Privacy (WEP) in Wi-Fi ProtectedAccess ( WPA ). Podjetja pogosto izvajajo varnost z uporabo sistema, ki temelji na certifikatu, za preverjanje pristnosti povezovalne naprave po standardu 802.1X. Veliko prenosnih računalnikov ima brezžično prednameščene kartice.

Katero metodo šifriranja uporablja WPA za brezžična omrežja?

Šifriranje protokol To je uporablja WPA . Protokol uporabljeno byWPA2, ki temelji na naprednem Šifriranje Standardna (AES) šifra je skupaj z močnim preverjanjem pristnosti in celovitosti sporočil bistveno močnejša pri zaščiti zasebnosti in integritete kot TKIP, ki temelji na RC4, ki je uporablja WPA.

Priporočena:

Katere metode se običajno uporabljajo v razredu ServerSocket?

Public Socket accept() metoda se običajno uporablja v razredu ServerSocket - Java. Q

Katere brezžične tipkovnice delujejo s ps4?

Pregledi tipkovnice, združljive s PS4, EagleTec KG011. Mehanski Eagle Z-77. Corsair STRAFE. Razer BlackWidow. Rosewill RK. Razer Ornata. Roccat Sova Lapboard. Redragon K552 Kumara

Kakšno napetost uporabljajo varnostne kamere?

12V DC: Najpogostejša napetost napajalnika za CCTV kamere. Najpogostejše varnostne kamere delujejo pod 12 napetostmi. Z drugimi besedami, adapter z 12 V je zlahka dostopen za zadovoljitev potreb po napajanju varnostnih kamer

Katere metode učinkov se uporabljajo v jQueryju?

Katere metode se uporabljajo za zagotavljanje učinkov v jQueryju? S.No Opis metode 4 dequeue() Za odstranitev naslednje funkcije iz čakalne vrste in nato izvršitev funkcije 5 fadeIn() Zbledi v izbranih elementih 6 fadeOut() Zbledi izbrane elemente 7 fadeTo() Zbledi v/iz izbranih elementov na dano motnost

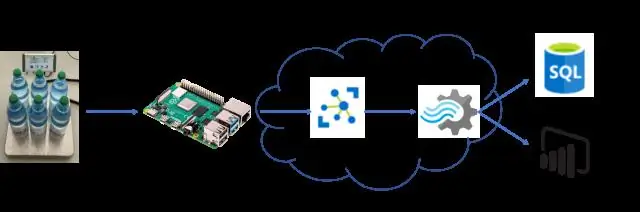

Katere varnostne parametre uporablja SQL Azure?

V Azure so vse na novo ustvarjene baze podatkov SQL privzeto šifrirane in šifrirni ključ baze podatkov je zaščiten z vgrajenim potrdilom strežnika. Vzdrževanje in rotacijo certifikatov upravlja storitev in ne zahteva vnosa od uporabnika